CrossFi, el futuro de los pagos hoy

¿Qué es CrossFi?

CrossFi representa un ecosistema innovador diseñado para integrar de manera fluida los ámbitos de las finanzas tradicionales y las finanzas descentralizadas (DeFi), abordando así la brecha existente entre estos dos sectores. En su núcleo, CrossFi aprovecha una tecnología propia que aprovecha la seguridad y transparencia de la blockchain mientras asegura la fiabilidad y familiaridad de los sistemas financieros convencionales. Este enfoque dual no solo mejora las soluciones de pago sino que también amplía la accesibilidad y utilidad de los instrumentos financieros para usuarios en todo el mundo.

El ecosistema se construye sobre varios componentes clave, incluyendo la Cadena CrossFi, que está diseñada para un alto rendimiento, capaz de procesar hasta 1 millón de transacciones por segundo. Esto asegura escalabilidad y proporciona un entorno amigable para los desarrolladores con herramientas que son tanto simples como eficientes. La App CrossFi extiende aún más las ofertas del ecosistema, proporcionando un conjunto completo de funcionalidades bancarias. Apoya transacciones de criptomonedas no custodiadas, permitiendo a los usuarios realizar pagos y compras sin la necesidad de intermediarios financieros tradicionales. Esta aplicación también facilita la emisión de tarjetas de débito, integrándose sin problemas con las principales redes de pago, ampliando así la utilidad y aceptación de las criptomonedas en transacciones cotidianas.

Además, la Fundación CrossFi juega un papel pivotal en el desarrollo y expansión del ecosistema. Como una organización sin fines de lucro y auto-regulada, se enfoca en fomentar el crecimiento del ecosistema CrossFi a través de eventos, premios para desarrolladores y la integración de nuevos productos. Esto asegura una evolución continua de la plataforma, alineándose con las necesidades de sus usuarios y la comunidad blockchain más amplia.

La misión de CrossFi es desmantelar las barreras que tradicionalmente han mantenido a la blockchain y las criptomonedas aisladas del sistema financiero principal. Al ofrecer soluciones de pago de vanguardia y servicios financieros que fusionan lo mejor de ambos mundos, CrossFi aspira a hacer de las criptomonedas una parte integral del paisaje financiero global. Es importante que los usuarios potenciales e inversores realicen una investigación exhaustiva y comprendan los riesgos involucrados, especialmente al explorar nuevas tecnologías financieras y oportunidades como el farming de rendimiento, que CrossFi puede ofrecer.

Cross Finance (XFI)

Precio actual: El precio actual de XFI es de $0.715 USD.

Ecosistema: Cross Finance es una plataforma que ofrece una amplia gama de servicios financieros descentralizados (DeFi) en la cadena Binance Smart Chain (BNB).

Token nativo: El token nativo de Cross Finance es XFI. Se utiliza para gobernanza, recompensas y descuentos en comisiones.

Funcionalidades bancarias: La aplicación CrossFi extiende aún más las ofertas del ecosistema, proporcionando un conjunto completo de funcionalidades bancarias. Permite transacciones de criptomonedas no custodiadas, lo que permite a los usuarios realizar pagos y compras sin intermediarios financieros tradicionales.

El futuro de los pagos con criptomonedas

Un informe reciente, resultado de la colaboración entre Bing Ventures y Alchemy Pay, sugiere que el mercado de pagos con criptomonedas podría alcanzar cientos de millones de dólares en los próximos tres años2. La adopción creciente de criptomonedas y la expansión de proyectos como Cross Finance contribuyen a este potencial crecimiento.

¿Qué es CrossFi? CrossFi representa un ecosistema innovador diseñado para integrar de manera fluida los ámbitos de las finanzas tradiciona...

Tucana: servidor de liquidez y trading del ecosistema modular

Tucana es una red modular de alto rendimiento dedicada a convertirse en el anfitrión de liquidez y comercio de todo el ecosistema modular. Impulsada por la prueba de valor comercializable, Tucana proporciona a los usuarios herramientas poderosas para la agregación de liquidez de múltiples algoritmos, la interoperabilidad entre cadenas y el comercio de derivados. Se estableció para abordar el desafío actual en el ecosistema modular donde su desarrollo DeFi en cadena no está en línea con sus logros en capitalización de mercado, escala de la comunidad y calidad de los activos. Su objetivo es construir un mercado comercial poderoso y crear oportunidades de rendimiento redefinidas para los usuarios.

Los puntos débiles actuales del ecosistema modular

El ecosistema modular se destaca como el alfa en el mundo de las criptomonedas, con una variedad de combinaciones maduras que giran en torno a Cosmos SDK, IBC, Celestia DA, etc. A través de la tecnología de módulos apilables, numerosos proyectos excelentes han completado su configuración, implementación, lanzamiento y emisión de tokens de blockchain. A partir del 14 de mayo de 2024, podemos observar una presencia significativa de proyectos del ecosistema modular entre los 200 proyectos principales por capitalización de mercado.

Sin embargo, en marcado contraste, a pesar de una capitalización de mercado tan alta, no hemos presenciado un rendimiento en cadena acorde con esto, incluido el volumen de comercio en cadena, TVL activo, números de usuarios activos en cadena y más.

Una de las principales razones es que la mayoría de estos proyectos blockchain se han posicionado como ecosistemas independientes, intentando convertirse en otro Ethereum o Solana, utilizando únicamente IBC como puente entre cadenas. Aparentemente, no es fácil tener éxito con este enfoque.

Sin embargo, cuando cambiamos de perspectiva y vemos estas cadenas modulares como un ecosistema completo, se trata de un superecosistema con un FDV total de más de 30 mil millones, una capitalización de mercado en circulación de más de 14 mil millones y más de 20 proyectos a gran escala que ya están en marcha, además de superestrellas emergentes como Initia en el horizonte. En este ecosistema, los activos son interoperables a nivel atómico y las cadenas se pueden personalizar según la demanda. La ejecución de cadenas paralelas construidas con pilas modulares se convertirá en la solución más viable para su adopción masiva en el futuro previsible.

Sin embargo, a pesar de que este ecosistema es rico en escala comunitaria y activos de calidad, carece de suficientes datos en cadena para respaldar su valor. Aquí es donde Tucana Network pretende intervenir y abordar el problema. Necesitamos a alguien que piense desde una perspectiva macro y empodere al ecosistema modular con capacidades DeFi rediseñadas.

¿Cómo vamos a resolver el problema?

Tucana es una red DeFi de alto rendimiento dedicada a construir un poderoso mercado comercial y crear oportunidades de rendimiento redefinidas para todo el ecosistema modular. Aprovechando un equipo de desarrolladores experimentados y un conjunto de productos potentes y efectivos, nuestro objetivo es brindar la solución necesaria para impulsar el ecosistema modular.

Tucana es una red modular de alto rendimiento dedicada a convertirse en el anfitrión de liquidez y comercio de todo el ecosistema modular....

DeFi: Una guia de finanzas descentralizadas. Parte 1

Tras el lanzamiento de Bitcoin en 2009, floreció una sólida industria derivada del activo, su concepto y su tecnología subyacente. El espacio de las criptomonedas y el blockchain cuenta con diferentes nichos en los que proyectos y empresas desarrollan soluciones para diversos casos de uso.

Uno de estos nichos es el sector de las finanzas descentralizadas (DeFi), que se creó como alternativa a los servicios financieros tradicionales. Más concretamente, DeFi se compone de contratos inteligentes, que a su vez alimentan aplicaciones descentralizadas (DApps) y protocolos. Muchas de las aplicaciones iniciales de DeFi se crearon en Ethereum, y la mayor parte del valor total bloqueado (TVL) del ecosistema sigue concentrándose allí.

En su esencia, Bitcoin posee cualidades que se consideran pilares de la descentralización. DeFi, sin embargo, amplía esas cualidades, añadiendo capacidades adicionales.

¿Qué es DeFi?

Una subcategoría dentro del amplio espacio cripto, DeFi ofrece muchos de los servicios del mundo financiero convencional de una manera controlada por las masas en lugar de una entidad o entidades centrales.

Puede que los préstamos fueran el comienzo, pero las aplicaciones DeFi tienen ahora una serie de casos de uso, dando a los participantes acceso al ahorro, la inversión, el comercio, la creación de mercados y mucho más. El objetivo último de las finanzas descentralizadas es desafiar y, con el tiempo, sustituir a los proveedores de servicios financieros tradicionales. Las finanzas descentralizadas aprovechan a menudo el código de fuente abierta, dando a cualquiera la oportunidad de construir sobre aplicaciones preexistentes de una manera componible y sin permisos.

"Finanzas" es fácil de entender, pero ¿qué es "descentralización"? En pocas palabras, descentralización significa que ningún organismo principal controla algo. Hasta cierto punto, los bancos y otras instituciones financieras tienen poder sobre tus fondos. Estas entidades pueden congelar tus activos, y estás a merced de sus horarios de funcionamiento y reservas de efectivo.

El aspecto de descentralización de la DeFi no es solo una dispersión del poder, sino también una dispersión del riesgo. Por ejemplo, si una empresa guarda todos los datos de sus clientes en un solo lugar, un hacker solo necesita acceder a ese sitio concreto para obtener una gran cantidad de datos. En cambio, almacenar esos datos en varias ubicaciones o eliminar ese único punto de fallo podría mejorar la seguridad.

DeFi vs. finanzas tradicionales

Para esta comparación, se utilizarán como ejemplo los bancos comerciales. En el mundo tradicional, puedes utilizar las instituciones financieras para guardar tu dinero, pedir prestado capital, ganar intereses, enviar transacciones, etc. Los bancos comerciales tienen un largo historial de resultados demostrados. Los bancos comerciales pueden ofrecer seguros y disponen de medidas de seguridad para evitar robos y protegerse contra ellos.

Por otra parte, estos establecimientos retienen y controlan sus activos hasta cierto punto. Están limitados por el horario bancario para determinadas acciones, y las transacciones pueden ser engorrosas, requiriendo tiempos de liquidación en el back-end. Además, los bancos comerciales exigen datos específicos del cliente y documentos identificativos para participar.

DeFi es un segmento que engloba productos y servicios financieros accesibles a cualquier persona con conexión a Internet y que funciona sin la participación de bancos ni otras empresas terceras. El mercado financiero descentralizado no duerme y, por lo tanto, las transacciones tienen lugar 24 horas al día, 7 días a la semana, casi en tiempo real, mientras que ningún intermediario tiene poder para detenerlas. Puedes almacenar tus criptomonedas en ordenadores, en billeteras de hardware y en otros lugares, y acceder a ellas en cualquier momento.

Bitcoin y la mayoría de las demás criptomonedas poseen estas características debido a la tecnología subyacente que respalda estos activos. Gracias a la dependencia de DeFi de la tecnología blockchain, las transacciones se completan de forma más rápida, barata y —-en algunos casos— más segura de lo que lo harían con intervención humana. Las finanzas descentralizadas tratan de utilizar las criptotecnologías para resolver una gran cantidad de problemas que existen en los mercados financieros tradicionales.

En general, DeFi ofrece a los participantes la oportunidad de acceder a los mercados de préstamos y créditos, tomar posiciones largas y cortas en criptomonedas, obtener rendimientos a través del yield farming, y mucho más. Las finanzas descentralizadas tienen el potencial de cambiar las reglas del juego para los 2,000 millones de personas no bancarizadas del mundo que, por una razón u otra, no tienen acceso a los servicios financieros tradicionales.

Las soluciones DeFi se basan en diversas cadenas de bloques, con ecosistemas compuestos por participantes que interactúan de igual a igual (P2P), facilitados por la tecnología de ledger distribuido y contratos inteligentes, que mantienen los sistemas bajo control. Estos resultados no están sujetos a fronteras geográficas y no requieren documentación identificativa para participar.

El marco de este sistema financiero funciona según reglas programadas. En lugar de recurrir a un intermediario como un banco para pedir prestado capital, usted enviaría cantidades de una criptomoneda específica a una ubicación digital segura —un contrato inteligente— como garantía de su préstamo, recibiendo a cambio un activo diferente. Sus activos de garantía permanecerían bloqueados hasta que tú devolvieras el importe del préstamo.

Aunque puedes interactuar o no de una manera P2P directa cuando utilizas soluciones DeFi, el espíritu del proceso es P2P, en el sentido de que se sustituyen terceras partes por tecnología no gobernada por una autoridad central.

¿En qué consiste DeFi?

DeFi tuvo su auge en 2020, trayendo una afluencia de proyectos a la criptoesfera y popularizando un nuevo movimiento financiero. Dado que Bitcoin posee esencialmente muchas características DeFi, no existe una fecha de inicio firme para el inicio del sector DeFi, aparte del lanzamiento de Bitcoin en 2009.

Después de 2017, sin embargo, una serie de ecosistemas —como Compound Finance y MakerDAO— ganaron prevalencia, popularizando capacidades financieras adicionales para criptomonedas y DeFi. En 2020, el nicho DeFi realmente despegó a medida que surgieron plataformas adicionales, en línea con las personas que aprovechan las soluciones DeFi para estrategias como yield farming.

julio 04, 2024Tras el lanzamiento de Bitcoin en 2009, floreció una sólida industria derivada del activo, su concepto y su tecnología subyacente. El espaci...

Adéntrate al Mundo de las DeFi con PancakeSwap

PancakeSwap es un exchange descentralizado (DEX) que está desarrollado y se ejecuta en la cadena de bloques BNB Chain.

Fue lanzado en septiembre de 2020 y se ha convertido en uno de los exchanges de referencia en el ecosistema crypto, compitiendo con Uniswap y SushiSwap, exchanges pertenecientes a la cadena de bloques (o red) de Ethereum.

Características de PancakeSwap

Como DEX, PancakeSwap tiene características inherentes de esta clase de plataformas, pero, además, también posee algunas propias. Luego, algunas de las funcionalidades más importantes que posee son:

- Liquidez automatizada: Este DEX, al igual que con los que compite, ejecuta un modelo de liquidez automatizado (AMM) para facilitar las transacciones entre usuarios de la plataforma. Esto significa que los usuarios pueden intercambiar criptoactivos sin necesitar un libro de órdenes.

- Descentralización: Como hemos comentado, se trata de un intercambio de criptomonedas que no necesita una autoridad central, por lo que es la propia comunidad la que lo administra y regula de forma independiente.

- Staking: Los usuarios pueden ganar CAKE, el token nativo de PancakeSwap, por realizar staking en su plataforma con distintas criptomonedas. Además, PancakeSwap tiene una ‘granja de rendimiento’ que permite a los usuarios ganar recompensas adicionales por proporcionar liquidez a ciertos pares de criptomonedas.

- Bajo coste: PancakeSwap posee presumiblemente tarifas más bajas que otros exchanges centralizados y descentralizados. Esto se debe a que se ejecuta en la cadena de bloques BNB Chain, que tiene tarifas más bajas que otras redes como, por ejemplo, la de Ethereum.

En resumidas cuentas, sus puntos fuertes se pueden resumir en tecnología AMM, staking adicional en sus denominadas ‘granjas’, y un teórico bajo coste en comparación con otras plataformas de intercambio (exchange).

Cómo empezar a usar PancakeSwap

- Configura tu monedero: Descarga MetaMask o Trust Wallet y configúralo. Guarda las frases secretas de recuperación de forma segura.

- Adquiere tokens BNB: Compra BNB en bolsas como Binance o Coinbase y envíalos a tu monedero.

- Conéctate a PancakeSwap: Abre PancakeSwap en tu monedero y conecta la billetera.

- Intercambia tokens: Elige los tokens que deseas intercambiar y realiza la transacción.

- Apostar y proporcionar liquidez: Explora las opciones de staking y pools de liquidez para ganar recompensas.

Ejemplos de grandes proyectos lanzados en PancakeSwap

PancakeSwap ha sido el ‘host’ de varios proyectos destacados desarrollados en el ecosistema de la BNB Chain, siendo algunos de ellos:

- BakerySwap: Consiste en un exchange descentralizado (DEX) especializado en NFTs que imita algunas funcionalidades de PancakeSwap.

- PancakeHunnyLend: Se trata de un proyecto de carácter DeFi que permite a los usuarios prestar sus tokens ‘HUNNY’ y ganar intereses.

- Helmet Insure: Helmet Insure es un proyecto que se centra en proporcionar productos relacionados con seguros para los usuarios de criptomonedas. Su token nativo es el HELMET.

Estos son algunos de los proyectos más destacados y que mejor ha adoptado la comunidad, siendo cada uno de ellos referentes en el ecosistema de PancakeSwap por ende, en la BNB Chain.

julio 04, 2024PancakeSwap es un exchange descentralizado (DEX) que está desarrollado y se ejecuta en la cadena de bloques BNB Chain. Fue lanzado en sept...

Conseguir RBTC: 1. Utilización del protocolo 2-Way-Peg de Rootstock

Trasladar Bitcoin a Rootstock nunca ha sido tan fácil.

Rootstock le permite utilizar sus Bitcoins para interactuar con una serie de protocolos y servicios DeFi, como Sovryn, Tropykus, Money on Chain y Babelfish, entre otros. Para ello, debe trasladar su BTC de la cadena principal de Bitcoin a la cadena lateral de Rootstock, donde adopta la forma de RBTC, también conocido como Smart Bitcoin.

Todas estas formas de obtener RBTC requieren que tenga un monedero compatible con Rootstock. Exodus, Enkrypt, Frontier Wallet, Ledger Live, Liquality Metamask, Taho, son algunas de las opciones que tiene para recibir y realizar transacciones con RBTC.

En este artículo, exploramos los enfoques más utilizados por los usuarios para adquirir RBTC.

¿Qué es el RBTC?

RBTC es el token nativo de Rootstock. Se utiliza para realizar transacciones y pagar tarifas de gas dentro de la red Rootstock. También conocido como Smart Bitcoin, RBTC permite a los usuarios interactuar con aplicaciones descentralizadas (dApps) en la red Rootstock, aportando capacidades DeFi a Bitcoin. El protocolo 2-Way-Peg (doble vinculación) de Rootstock garantiza una paridad constante de 1 RBTC por 1 BTC.

Existen varios métodos para convertir su BTC a RBTC, cada uno con sus ventajas e inconvenientes. ¡Empecemos!

1. Utilización del protocolo 2-Way-Peg de Rootstock

El 2-Way Peg (2WP) es el mecanismo mediante el cual se transfieren bitcoins entre Bitcoin y Rootstock. Este es el método que la mayoría de los usuarios avanzados eligen utilizar, ya que es la forma nativa y de mínima confianza de obtener RBTC. También es la opción más económica, ya que solo requiere el pago de comisiones de transacción al enviar sus bitcoins en la red Bitcoin.

Los usuarios pueden interactuar con 2WP de dos maneras: interactuando directamente con el protocolo 2WP o utilizando una interfaz de usuario que simplifica el proceso.

1.1. Interacción directa con el 2WP

Interactuar directamente con el 2WP significa no depender de ninguna herramienta o servicio de terceros para interactuar con el protocolo. Los usuarios inician el proceso enviando los BTC que desean convertir a la dirección de depósito de Rootstock en la red Bitcoin, y esperan a que los RBTC se liberen en la red Rootstock, un procedimiento que dura aproximadamente 16 horas (o 100 bloques Bitcoin).

Este método exige el cumplimiento meticuloso de un conjunto de pasos, incluida la obtención de la dirección de depósito de Bitcoin y la garantía de que la transferencia de fondos cumple el requisito mínimo. Aunque se considera como el método más seguro y fiable para convertir BTC en RBTC, puede suponer un reto para los principiantes, ya que la responsabilidad de realizar las comprobaciones y validaciones necesarias para garantizar el cumplimiento de las normas del 2WP recae en el usuario.

1.2. Utilizar una interfaz de usuario sencilla

Para mitigar el riesgo de errores y posibles pérdidas de activos al interactuar directamente con el protocolo 2WP, los usuarios tienen la opción de utilizar una interfaz de usuario que abstrae las complejidades asociadas a la interacción directa. Estas herramientas guían a los usuarios a través del proceso, garantizando el cumplimiento de las normas del protocolo, normalmente mediante una interfaz gráfica intuitiva y fácil de usar. El tiempo necesario para obtener RBTC, así como las tasas asociadas, siguen siendo idénticos al método anterior (unas 16 horas o 100 bloques de Bitcoin).

1.2.1. Aplicación 2WP de RootstockLabs

La 2WP App, desarrollada por RootstockLabs, proporciona una vía fácil de usar para guiar a los usuarios a través del proceso de vinculación de BTC a RBTC de forma interactiva. Con unos sencillos pasos, la aplicación guía al usuario en el cumplimiento de las normas de conversión, a la vez que proporciona información detallada sobre tasas, direcciones de destino y otros datos relevantes. Los usuarios también tienen la flexibilidad de elegir entre varios monederos, incluidos dispositivos de hardware como Ledger o Trezor.

Además, la aplicación 2WP proporciona una valiosa función de seguimiento de las conversiones de BTC a RBTC, mostrando los detalles de la transacción y estimando el tiempo restante para la finalización de la operación.

En el sitio web de Rootstock hay disponibles algunos videos educativos sobre cómo utilizar la aplicación 2WP, que ofrecen a los usuarios información sobre su funcionamiento.

1.2.2. Integración 2WP de Defiant Wallet

La Defiant wallet, reconocida como una de las mejores opciones de billetera en el ecosistema Rootstock, ofrece a los usuarios una integración de interfaz gráfica de usuario con el protocolo 2WP de Rootstock, lo que permite una conversión facil de BTC a RBTC directamente desde la aplicación. Es esencial tener en cuenta que el proceso requiere la existencia de fondos en el monedero Defiant del usuario. Los usuarios de otros monederos deben transferir fondos a Defiant para emplear este método u optar por una interfaz con más funciones como la 2WP App.

junio 28, 2024Trasladar Bitcoin a Rootstock nunca ha sido tan fácil. Rootstock le permite utilizar sus Bitcoins para interactuar con una serie de protoco...

Informe de perspectivas mineras fusionadas | Primer trimestre de 2024

En Rootstocklabs, nos esforzamos por empoderar a la comunidad ofreciendo información transparente sobre la dinámica minera fusionada a través de informes trimestrales de hashrate dedicados a Rootstock. Nuestro objetivo es mejorar la comprensión con elementos visuales fáciles de usar, como tablas y gráficos, garantizando una mejor visibilidad de la seguridad de la cadena Rootstock y del ecosistema en su conjunto.

Aquí encontrará información sobre el informe de minería fusionada del primer trimestre de 2024 (enero – marzo):

Hashrate informa información clave

Con los informes trimestrales de hashrate, nos sumergimos en métricas críticas para brindar a los usuarios una comprensión integral de la fortaleza y seguridad de la red Rootstock. Los siguientes conocimientos clave ofrecen perspectivas valiosas sobre la evolución del panorama minero:

- Hashrate total trimestral: evalúe la seguridad y solidez de Rootstock a través de métricas de hashrate total trimestral.

- Grupos de minería de Bitcoin en Rootstock: explore la creciente participación de los grupos de minería de Bitcoin en la seguridad de la red Rootstock.

- Distribución de Hashrate de Mining Pools: descubra el panorama minero de Rootstock con información sobre la distribución de hashrate.

Informe de estado de minería fusionado del primer trimestre de 2024

A continuación, proporcionamos las métricas de hashrate trimestrales de Rootstock para el primer trimestre de 2024. Aquí hay un resumen completo de los hallazgos clave:

- La relación hashrate de Rootstock/Bitcoin fue del 62,46% .

- El hashrate promedio trimestral de Rootstock fue de 349,88 EH/s.

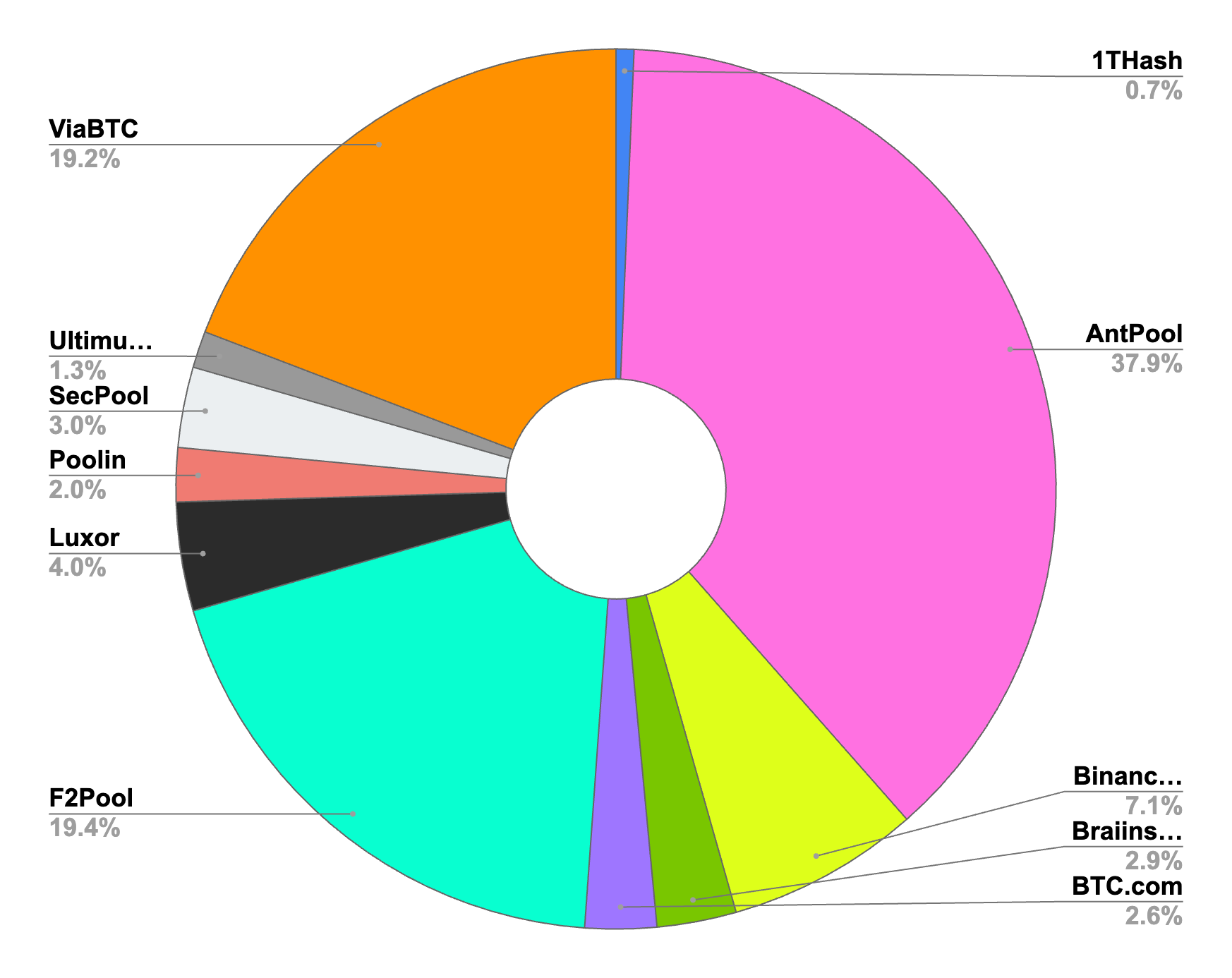

- Los 3 principales grupos de minería fueron Antpool (37,9%), F2Pool (19,4%) y ViaBTC (19,2%).

- La distribución del pool del primer trimestre de 2024 se muestra en el siguiente gráfico:

¿Qué es la minería fusionada y por qué es importante?

Este video de Sergio Lerner brinda una excelente descripción general de la historia de la minería fusionada, cómo convierte a Rootstock en la plataforma de contratos inteligentes más segura del mundo y por qué prepara la red Bitcoin para el futuro al ampliar su funcionalidad.

En Rootstocklabs, nos esforzamos por empoderar a la comunidad ofreciendo información transparente sobre la dinámica minera fusionada a tra...

Propuestas de BitVM: una descripción general del discutible paradigma informático de Bitcoin

Durante muchos años, pensamos que la verificación de cálculos arbitrarios en Bitcoin era imposible debido a las limitadas capacidades de secuencias de comandos de la cadena de bloques.

Esto cambió en octubre de 2023 con la publicación del artículo de BitVM, que describía una forma de lograr una validación optimista de cálculos complejos en Bitcoin. Esto es importante porque abre la puerta a infinitas posibilidades, incluida la implementación de puentes más descentralizados entre Bitcoin y otras redes. BitVM recibió la atención que merecía y desbloqueó varias ideas y propuestas nuevas simplemente mostrando que lo imposible era realmente posible sin cambios en el consenso de Bitcoin.

En este artículo, proporcionamos una descripción general de algunas de las propuestas existentes (en el momento de escribir este artículo) para ayudar a las personas a realizar un seguimiento de esta nueva área en rápida evolución que llamamos el "paradigma de computación discutible".

El discutible paradigma de la computación

TrueBit fue pionero en la idea de verificar cálculos arbitrarios en una cadena de bloques. La idea consiste en

- ejecutar un programa fuera de la cadena,

- presentar la prueba de la ejecución en cadena, y

- ejecutar una validación en cadena si alguien cuestiona la prueba.

Esto reduce la cantidad de cálculos ejecutados en cadena a una fracción del total, lo que permite la verificación de cálculos arbitrariamente complejos.

El paradigma establece una forma de representar el estado de una computadora y define una tarea computacional como una secuencia de pasos que modifican este estado. La huella de un cálculo es, pues, una secuencia de estados .

Para validar una tarea computacional, un probador ejecuta la tarea fuera de la cadena y envía el estado final de la computadora a la cadena de bloques. Si nadie cuestiona el resultado, la red acepta el cálculo. Un verificador que no esté de acuerdo con el resultado presentado puede participar en un juego de verificación con el probador para resolver la disputa. Después del juego, el probador es penalizado si el estado final presentado fue erróneo.

El juego de verificación consiste en un protocolo de desafío-respuesta donde el probador revela información que el verificador solicita. El verificador gana si el probador deja de responder en algún momento y, por lo tanto, el probador se ve obligado a revelar la información solicitada. Mediante este sistema, el verificador solicita el estado de la computadora en ciertos pasos. Dado que el verificador no está de acuerdo con el estado final presentado por el probador, debe haber una transición de estado no válida en algún punto del seguimiento computacional. El verificador utiliza un proceso de búsqueda iterativo para identificar esta transición de estado no válida y obliga al probador a revelar sus detalles. Luego, la transición de estado se ejecuta en la cadena y se compara con los datos enviados por el probador. El probador es penalizado si la transición de estado no es válida utilizando los datos proporcionados.

BitVM

El artículo original de BitVM describe una forma de crear un juego de verificación en Bitcoin donde los cálculos se expresan como un circuito de puertas NAND . En su lugar , un diseño más avanzado utiliza instrucciones similares a las de un ensamblaje. Este diseño representa el estado de la computadora en un determinado paso como la raíz de un árbol Merkle donde cada hoja es una dirección y un valor de memoria. Cada paso computacional lee dos entradas de la memoria, ejecuta un código de operación, escribe una salida en la memoria y modifica un contador de programa. La traza del cálculo es la secuencia de raíces de Merkle que representan todos los valores en la memoria en cada paso.

BitVM organiza este rastro en otro árbol Merkle donde cada hoja es la raíz Merkle de la memoria en cada paso computacional.

El juego de verificación en BitVM comienza con una búsqueda binaria en el árbol de seguimiento de Merkle donde el verificador identifica una transición de estado no válida. El probador envía los detalles del paso computacional en conflicto, incluidas sus entradas, código de operación y salida. Luego, el verificador puede cuestionar diferentes partes de la transición de estado, incluido el tipo de instrucción, el contador del programa o los valores de entrada o salida. Realizar esta búsqueda binaria significa que el juego de verificación requiere log 2 (n) rondas para n pasos computacionales.

Para garantizar la autenticidad de todos los datos durante el juego de verificación, el probador debe firmar toda la información enviada en la cadena utilizando firmas Lamport únicas. El verificador gana instantáneamente el juego de verificación al mostrar equivocación, es decir, dos mensajes distintos firmados con la misma clave pública única que pertenece al probador.

BitVM2

En BitVM, el juego de verificación consta de un conjunto de transacciones prefirmadas entre el probador y el verificador. Esto puede funcionar con múltiples verificadores bajo una suposición honesta de 1 de n, pero el conjunto de verificadores debe definirse durante la configuración. BitVM2 es un reemplazo de BitVM que permite una configuración multipartita donde cualquiera puede asumir el papel de verificador.

BitVM2 representa una tarea computacional como una función f(x) = y donde x es la entrada e y es el resultado. La tarea se puede dividir en subtareas f1,f2,…, fn donde f1(x) = z1, f2(z1) = z2,…, fn = y. Si f(x) es un verificador sucinto de conocimiento cero, BitVM2 puede validar cualquier cálculo que pueda expresarse como una prueba de conocimiento cero.

El juego de verificación en BitVM2 consiste en una única transacción donde el probador envía x, y y todos los resultados intermedios z. Esta transacción permite a cualquiera demostrar que el resultado de una de las subtareas no se corresponde con el resultado intermedio presentado por el probador. De esta manera, cualquiera puede convertirse en verificador forzando la ejecución en cadena de la subtarea cuestionada.

En BitVM2, existe un equilibrio entre la cantidad de datos enviados y la cantidad de cálculo ejecutado en la cadena. Cuanto mayor es el número de subtareas, mayor es la cantidad de resultados intermedios que deben enviarse, pero menor es la cantidad de cálculo que se ejecuta en la cadena. BitVM2 reduce el juego de verificación a una ronda, pero aumenta significativamente la cantidad de datos enviados en una sola transacción, ya que la cantidad de resultados intermedios requeridos podría ser de hasta 1000.

BitVMX

BitVMX es similar a BitVM en que representa cálculos utilizando instrucciones similares a las de un ensamblador. Sin embargo, BitVMX no utiliza árboles Merkle para organizar la secuencia de estados. En cambio, BitVMX crea una cadena de hashes para representar el rastro de la computadora. Esto reduce el número de rondas necesarias para identificar la transición de estado no válida al permitir un proceso de búsqueda m-ario que toma log m (n) rondas para n pasos, donde (m-1) es el número de estados que el probador envía en cada redondo. Esto permite una mayor flexibilidad en el juego de verificación y crea un equilibrio entre la cantidad de datos enviados y la cantidad de rondas requeridas. Además de esto, BitVMX requiere menos almacenamiento que BitVM porque no necesita organizar todas las posiciones de memoria en un árbol Merkle. El juego de verificación en BitVMX no requiere un mecanismo para castigar la equivocación como BitVM, pero requiere dos búsquedas m-arias en el peor de los casos, lo que se traduce en 2*log m (n) rondas donde m podría ir de 2 a 16.

Mecanismo de búsqueda n-ario con 64 hashes (m = 64, n = 4, l = 3).

BitSNARK

BitSNARK representa tareas computacionales utilizando solo tres tipos de instrucciones que operan con registros de 256 bits. Estos tres tipos de instrucciones son suficientes para construir un verificador SNARK y, por lo tanto, BitSNARK se limita a la verificación de pruebas SNARK. BitSNARK no utiliza memoria direccionable y define el estado de la computadora en un paso particular como los valores en los registros de 256 bits.

El juego de verificación en BitSNARK consiste en una búsqueda binaria sobre el rastro de ejecución donde, en cada ronda, el probador envía el estado intermedio de los registros en un paso particular. Después de log 2 (n) rondas, el verificador puede identificar una operación no válida que luego se ejecuta en cadena para su validación. La cantidad de datos que el probador envía en cadena depende de la cantidad de registros utilizados para representar el estado, que se espera que sea menos de 30. Aparte de esto, BitSNARK implementa un mecanismo para castigar los errores como BitVM.

SNARKnado

SNARKnado es otra propuesta que se centra en construir un verificador SNARK en lugar de verificar cálculos arbitrarios. SNARKnado representa los cálculos como relaciones polinómicas y ejecuta el juego de verificación directamente sobre estos polinomios. Dado un polinomio, el verificador solicita al probador que presente su evaluación en un punto aleatorio. Si la evaluación es incorrecta, la búsqueda continúa dividiendo el polinomio en subpolinomios pares e impares. Después de varias rondas, el verificador puede identificar el error en el cálculo. El número de rondas requeridas es logarítmico en el grado del polinomio y se estima en alrededor de 4. De esta manera, SNARKnado limita la cantidad de rondas requeridas en el juego de verificación manteniendo baja la cantidad de datos enviados por ronda.

La siguiente tabla muestra un resumen de las diferencias entre los protocolos existentes actualmente:

Conclusión

El discutible paradigma de computación de Bitcoin está evolucionando a un ritmo rápido con la aparición de varias propuestas desde la publicación del artículo original de BitVM. La mayoría de los esfuerzos actuales parecen centrarse en la verificación SNARK y, con la discontinuación de BitVM en favor de BitVM2, BitVMX sigue siendo la única solución diseñada como computadora de uso general.

BitVM2 es el único protocolo que requiere solo una ronda y que permite que cualquiera pueda convertirse en verificador, mientras que el resto de propuestas definen el conjunto de verificadores durante la configuración. BitVM2 logra esto a costa de publicar más datos en una sola transacción. Los otros dos protocolos basados en SNARK ofrecen diferentes compensaciones, y presumiblemente SNARKnado logra un mejor equilibrio entre el número de rondas y la cantidad de datos enviados en la cadena. Sin embargo, todas las soluciones, excepto BitVM, aún están en desarrollo y su rendimiento real puede depender de los detalles de implementación, así como de casos de uso específicos. Además de esto, es probable que veamos mejoras en el protocolo y nuevas propuestas que surjan en los próximos meses.

junio 13, 2024

Durante muchos años, pensamos que la verificación de cálculos arbitrarios en Bitcoin era imposible debido a las limitadas capacidades de sec...

PRECIO

POST POPULARES

CATEGORÍAS

MEDIUM

CrossFi, el futuro de los pagos hoy

¿Qué es CrossFi? CrossFi representa un ecosistema innovador diseñado para integrar de manera fluida los ámbitos de las finanzas tradiciona...